Nel deserto del piccolo Stato di Puebla, a un paio d’ore di macchina da Città del Messico, una casa abbandonata è il luogo perfetto per una compravendita che richiede discrezione. È il maggio del 2013 e l’incontro è organizzato da intermediari che godono di una solida reputazione nel campo della sicurezza. Il venditore è l’azienda italiana Hacking Team, in quegli anni molto nota per i suoi software spia. Il compratore, almeno ufficialmente, dovrebbe essere la procura generale di Puebla, in procinto di dotarsi di nuove capacità di intercettazione e intrusione informatica. Il prodotto che ha reso celebre l’azienda milanese nel mondo dell’intelligence è il Remote Control System (Rcs): una tecnologia in grado di acquisire ed esplorare diversi tipi di documenti ospitati sul dispositivo di un bersaglio. Un utilizzo sconsiderato di questi strumenti potrebbe essere estremamente pericoloso, ragion per cui la vendita e l’esportazione dei software spia è altamente regolamentata e sostanzialmente autorizzata solo per usi ufficiali e governativi. Rcs – dicevano all’epoca e hanno ripetuto negli anni i rappresentanti dell’azienda – serviva ad aiutare a combattere il terrorismo, il crimine e il narcotraffico. Tuttavia, l’identità dell’utilizzatore finale non è sempre nota neanche alle stesse aziende che producono i software di spionaggio. La discrezione fa parte del pacchetto.

The Cartel Project

Anni dopo l’omicidio di Regina Martínez una squadra di giornalisti da Messico, Europa e Stati Uniti ha ripreso le sue indagini da dove è stata fermata. Il progetto è coordinato da Forbidden Stories, organizzazione francese nata per concludere le storie dei giornalisti assassinati. Questa inchiesta appartiene al Cartel Project, un progetto collaborativo che ha coinvolto 60 giornalisti di 25 media in 18 Paesi. IrpiMedia è partner italiano dell’inchiesta.

All’incontro nello Stato di Puebla partecipano due tecnici di Hacking Team, che hanno il compito di consegnare il prodotto alle autorità. Ma all’altro lato dello scambio si presenta Joaquin Arenal Romero: ufficiale dell’intelligence messicana già noto all’epoca per i suoi collegamenti con i Los Zetas, un cartello di narcotrafficanti che in quegli anni rafforzava il proprio controllo sul mercato nel Paese. «Quando sono stati portati in quella casa senza finestre c’era un po’ di preoccupazione», spiega a Forbidden Stories, sotto garanzia di anonimato, uno degli ex dipendenti dell’azienda italiana, che monitorava l’operazione da remoto.

«Uno dei nostri che era lì ha detto che conosceva uno di questi, che era collegato ai Los Zetas: era sicuro fosse uno del cartello», aggiunge. «Non dico che certe cose succedessero ogni giorno, ma sicuramente succedevano spesso», spiega un altro ex dipendente: «Era normale – conclude – che ci si presentassero davanti dei personaggi che dicevano di lavorare per l’intelligence e che noi, guardandoli, ci chiedessimo “chi sono queste persone?”».

Ma non era normale per il dipendente di Hacking Team inviato a Puebla, al suo primo incarico sul campo, come testimoniano alcune mail contenute in un archivio di oltre 400 gigabyte di documenti sottratti alla stessa società e resi pubblici da un hacker nel 2015. Fino a quel momento Hacking Team aveva difeso strenuamente i suoi affari, rivendicando l’importanza di Rcs nel contrasto alla criminalità organizzata e al terrorismo. Dall’altra, gli attivisti già li definivano “mercenari dell’era digitale”, come scrive Reporters without borders nel 2013.

Dopo l’enorme fuga di informazioni che nel 2015 coinvolse Hacking Team fu possibile osservare come la società fosse impegnata in affari con decine di Paesi in cui avvengono sistematicamente violazioni dei diritti umani come Sudan, Azerbaijan e Russia. Del resto il fondatore David Vincenzetti era solito ricordare come la regola non scritta di questo mercato fosse la seguente: «Se un governo dice che una persona (un bersaglio, ndr) è un terrorista, allora è un terrorista», riporta oggi una fonte.

Il leak di Hacking Team

Nessuno sa che fine abbia fatto Phineas Fisher: l’anonimo hacker che, a luglio del 2015, ha divulgato 400 gigabyte di informazioni sottratte ad Hacking Team. Tra quelle figurano i Paesi ai quali David Vincenzetti, fondatore e amministratore delegato dell’azienda, vendeva a governi e agenzie di intelligence il software spia Remote control system, di cui si scrive diffusamente in questa inchiesta. Oggi Vincenzetti è uscito dai radar e da Hacking Team, che nel frattempo è stata assorbita da un’altra società che si ocupa di sicurezza informatica. Phineas Fisher nei radar non ci è mai entrato.

Ma all’epoca dei fatti, due anni prima della fuga di informazioni, il nuovo arrivato appena impiegato a Puebla questo non lo poteva ancora sapere. Era stato accolto nell’azienda con calore ed era stato invitato a usare, da quel momento in poi, la prima persona plurale, “noi”, nel riferirsi ai progetti e obiettivi di Hacking Team. Quindi forse si sarebbe aspettato maggiore comprensione nel raccontare al datore di lavoro cos’era appena successo: «Aveva chiesto di essere riportato indietro perché stava dando di matto», ricorda un ex-dipendente: «Loro (Hacking Team) si sono arrabbiati moltissimo e lui ha lasciato (il lavoro, ndr) il giorno stesso o quello successivo: hanno cercato di contattarlo ma era già sparito».

Episodi simili in Messico non sono fuori dal comune, come spiega un ufficiale di alto grado dell’antidroga statunitense, la Drug enforcement agency (Dea). In un’altra occasione, nel 2011, l’intermediario messicano Dtxt ha tenuto per sé il software fornito da Hacking Team anziché consegnarlo all’utente finale, la polizia federale, che di fatto non ha mai firmato la licenza d’uso necessaria all’attivazione.

Per questa ragione, spiega un ex dipendente, l’installazione non dovrebbe neanche essere mai stata attivata, dal momento che la licenza era una condizione imprescindibile affinché il sistema venisse messo in funzione, spiega una fonte a Forbidden Stories. Dopo un anno e numerose richieste di avere il contratto di licenza firmato, un dipendente ha scritto in una nota interna: «Sembra sia una pratica comune in Messico».

Il nuovo che avanza

Non stupisce che il Messico sia tra gli attori più attivi nel mercato delle intercettazioni: secondo il gruppo di attivisti della rete R3D, il Paese è stato a lungo quello che ha speso di più nelle tecnologie di Hacking Team. Mentre oggi, a cinque anni dal leak di informazioni dai server dell’azienda, secondo un ufficiale della Dea, sono almeno venti le società che riforniscono di tecnologie per lo spionaggio il governo e le polizie degli stati confederati, tra le quali l’israeliana Nso Group.

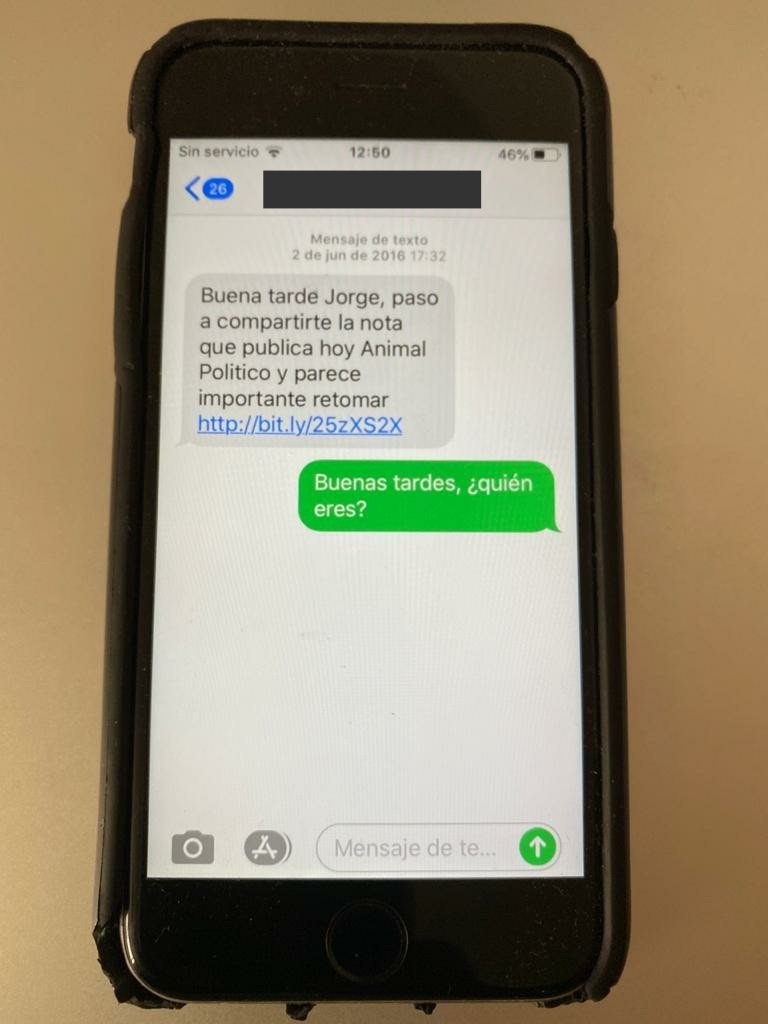

L’ultimo episodio, che oggi viene rivelato per la prima volta da Forbidden Stories, risale all’estate del 2016, quando il giornalista della rivista Proceso, Jorge Carrasco, è stato oggetto di un tentativo di infiltrazione informatica tramite il software Pegasus, prodotto di punta dell’azienda israeliana Nso. Carrasco stava investigando sui rapporti tra lo studio panamense Mossack Fonseca, al centro dei Panama Papers, e alcuni clienti messicani, quando riceve un inaspettato Sms sul cellulare: “Ciao Jorge. Ti condivido questo memo pubblicato oggi da Animal Politico. Credo sia importante farlo girare”. Seguendo il link, Carrasco avrebbe inconsapevolmente dato accesso a Pegasus: un trojan che avrebbe rivelato all’ignoto attaccante il contenuto del dispositivo.

La scoperta è il risultato di un lavoro d’indagine condotto dagli esperti di sicurezza informatica di Amnesty International, che da anni braccano Pegasus sui telefoni di attivisti e giornalisti di tutto il mondo. Come già raccontato da IrpiMedia, il software è lo stesso utilizzato in Marocco per spiare il giornalista Omar Radi, particolarmente inviso alla monarchia di Rabat. Ma si sospetta che Pegasus sia stato impiegato anche per spiare Jamal Khashoggi, dissidente e giornalista del Washington Post, ucciso dentro l’ambasciata saudita di Istanbul.

«Il messaggio che abbiamo recuperato faceva parte di una campagna (di intercettazioni, ndr) condotta in quello specifico periodo di tempo», spiega a Forbidden Stories Claudio Guarnieri, dell’Amnesty security lab. Come ricostruito dall’organizzazione, il numero di telefono da cui ha ricevuto il messaggio Carrasco è lo stesso utilizzato per condurre diversi tentativi di intercettazione nei confronti di Carmen Aristegui, tra le più note giornaliste d’inchiesta del Messico.

«Il messaggio che abbiamo recuperato faceva parte di una campagna di intercettazioni condotta in quello specifico periodo di tempo».

Claudio Guarnieri, Amnesty Security Lab

Il vecchio che evolve

Nonostante gli scandali e i palesi abusi di questa tecnologia, nessuna misura è stata presa per proteggere attivisti e giornalisti. Jorge Carrasco, oggi direttore della testata Proceso, è il nono giornalista in Messico il cui dispositivo contiene i segni di un attacco di Pegasus. E anche un ex dipendente di Hacking Team ricorda di aver assistito personalmente a un episodio nel quale il governatore di uno stato federale monitorava dal suo ufficio un giornalista: «Ne andava fiero», aggiunge.

Finora nessuno a livello di autorità pubbliche ha deciso di approfondire il tema. Al contrario, il Messico è stato a lungo uno dei principali acquirenti di Nso: la società israeliana nel 2014 ha firmato un contratto da 32 milioni di dollari con la Procura generale del Paese.

Dell’espansione di Nso nel Centroamerica si trova traccia anche nelle email sottratte nel 2015 ad Hacking Team, che rivelano come l’azienda si ponesse l’obiettivo di “sbugiardare il mito” della sua rivale israeliana.

«Sembra che praticamente tutte le principali società tecnologiche abbiano presentato i loro prodotti in Messico», spiega John Scott-Railton del Citizen Lab, un’organizzazione che da anni investiga sulle attività del software Pegasus prodotto da Nso.

Per approfondire

La preoccupazione, da sempre, è che simili strumenti possano essere utilizzati per spiare attivisti e giornalisti, come più volte documentato, e non terroristi o appartenenti al crimine organizzzato. Ma a rendere ancora più complesso il quadro è l’evoluzione delle stesse tecnologie, sempre più invisibili e difficili da riconoscere. Un traguardo raggiunto quantomeno da Nso che, come già scritto da IrpiMedia a giugno, è in grado di introdurre Pegasus sul dispositivo di un bersaglio anche attraverso attacchi alla rete Internet che serve il dispositivo, bypassando così Sms o allegati malevoli su cui il bersaglio deve cliccare prima dell’inoculazione del virus.

«Sono convinto che gli abusi siano aumentati in tutto il mondo, ma è anche più difficile individuarli», commenta Scott-Railton: «Con l’Nso e altri che vanno nella direzione di vendere tecnologie “zero-click” che non si basano sugli Sms, siamo senz’altro in una situazione più difficile in termini di capacità di investigare». Ma la conseguenza dello sviluppo di queste tecnologie, riflette l’avvocato israeliano specializzato in diritti umani Eitay Mack, «è che in molti luoghi sarebbero in grado di identificare un Nelson Mandela prima ancora che sappia di essere il prossimo Nelson Mandela».

L’esempio di Mack riassume efficacemente le preoccupazioni di attivisti per i diritti digitali, oppositori politici e giornalisti: se chi ha il potere ne abusa, chi paga? Ma soprattutto, chi controlla?

Nessuno lo ha fatto finora nel caso di Emilio Aristegui, figlio della nota giornalista messicana, che ha ricevuto almeno 21 messaggi per altrettanti tentativi di attacco sul suo telefono cellulare, come accertato da Citizen Lab. La campagna nei suoi confronti si è svolta nel 2015 e risulta contigua con quella – evidentemente non andata a buon fine – sul telefono della madre. Ma all’epoca dei fatti Emilio Aristegui era minorenne: «Alcuni di questi messaggi rappresentavano contenuti sessualmente espliciti, mentre in altri si impersonava l’ambasciata statunitense o (si trasmettevano) notizie relative alla madre», si legge in un report pubblicato dall’organizzazione nel 2017.

Chi controlla?

Nonostante le ripetute denunce da parte di organi di stampa e associazioni per la tutela dei diritti umani, il governo israeliano non ha mai ritenuto di intervenire nei confronti di Nso, che esporta su sua autorizzazione: «Ogni licenza è erogata alla luce di numerose considerazioni incluse quelle sulle autorizzazioni di sicurezza del prodotto e a una valutazione del Paese verso il quale il prodotto è commerciato», ha dichiarato a Forbidden Stories un portavoce del ministero della Difesa israeliano: «I diritti umani, le politiche e i problemi sociali sono tutti presi in considerazione».

Nel 2018 un gruppo di giornalisti e attivisti messicani presenta un esposto, in Israele, chiedendo di accertare eventuali negligenze di Nso relative agli abusi del governo Messicano, tuttavia il sistema giudiziario ha dovuto prendere atto della richiesta di tenere il procedimento sotto segreto per ragioni di sicurezza nazionale. La stessa segretezza è adottata nei confronti del comitato etico interno all’azienda, che non è però autorizzato a conoscere l’identità dei clienti, spiega Mack: «Se non hanno informazioni come possono intervenire? È una presa in giro».

«Compiamo approfondite indagini su ogni credibile segnalazione di abusi, comprese quelle che riguardano il sospetto che la nostra tecnologia possa essere stata utilizzata con scopi diversi dalla prevenzione legale o dall’indagine legittima in casi di terrorismo o altri reati maggiori», ha commentato un portavoce di Nso in risposta alle domande di Forbidden Stories. L’azienda rivendica di essere anche intervenuta in alcuni casi sospendendo l’accesso ai suoi prodotti: «Abbiamo la possibilità di interrompere l’intero sistema, una misura che abbiamo già preso in passato».

Ma se la Galilea piange, Roma non ride. A differenza di quanto dichiarato dal ministero della difesa di Tel Aviv, apparentemente in Italia Hacking Team ha goduto a lungo di migliori auspici, ben rappresentati da una licenza cumulativa all’esportazione ottenuta nel 2015 e valida nei confronti di 46 Paesi. All’epoca (ministro Carlo Calenda) e fino al 2019 queste autorizzazioni erano concesse dal ministero dello Sviluppo economico, ma non è chiaro se fossero previste delle procedure di due diligence come quelle dichiarate dal ministero della Difesa israeliano, al fine di compiere valutazioni specifiche sulle condizioni dei Paesi nei quali venivano esportati i software italiani.

In ogni caso, nel 2019 l’intero comparto è stato trasferito sotto il dicastero degli Affari esteri: «Qui non è rimasto più nulla», spiegano al telefono. Ma anche se così non fosse, negli anni passati il ministero dello Sviluppo Economico non è mai stato particolarmente disponibile a fornire informazioni né a rispondere alle numerose richieste di accesso inviate, in momenti diversi, da diversi giornalisti di IrpiMedia, respingendo sia le domande puntuali su alcune categorie di software sia quelle cumulative che avrebbero quantomeno permesso di ricostruire una statistica del mercato nazionale. Il tutto adducendo motivi di sicurezza nazionale. Al contrario, altri Paesi europei hanno fornito questo tipo di informazioni.

La risposta del Ministero per lo sviluppo economico alla richiesta di accesso agli atti del 2017 – IrpiMedia

«Sono convinto che gli abusi siano aumentati in tutto il mondo, ma è anche più difficile individuarli».

John Scott-Railton

«La cosa buona di essere un’azienda europea è che tu devi conoscere l’utente finale, anche se questo non vuol dire nulla e si traduce in un pezzo di carta con un timbro sopra», spiega uno degli ex dipendenti di Hacking Team: «Non dovevi controllare se l’ente sia poi effettivamente in grado di condurre quelle operazioni (di spionaggio, ndr) nella maniera corretta».

Il ministero degli Affari esteri non ha risposto a una richiesta di commento inviata da IrpiMedia.

«L’Italia è vista come un fornitore affidabile perché è cerchiobottista – commenta a IrpiMedia un responsabile governativo nel campo della sicurezza informatica – e il vaglio del cliente o dei suoi intermediari è in capo all’azienda, non all’ente che rilascia la certificazione».

E così non resta che seguire il denaro: all’indomani dell’attacco informatico subito nel luglio del 2015, che ne ha svelato i rapporti commerciali con alcuni Paesi fortemente criticati sul piano internazionale, Hacking Team si è ritrovata isolata proprio da quei clienti che più verosimilmente ne avrebbero sfruttato la tecnologia per fini legittimi, osservano persone vicine alla vicenda. In tal senso nel 2015 sembra essere provvidenziale (dal punto di vista degli affari, sic) la licenza ottenuta dal Mise, che quantomeno avrebbe dovuto garantire all’azienda di espandersi in altre direzioni e così evitare anche lo strapotere di Nso, ormai in piena scalata grazie alla qualità dei suoi prodotti.

Quello che David Vincenzetti, fondatore di Hacking Team, non ha potuto prevedere è ciò che successe al Cairo a gennaio del 2016, con l’omicidio del ricercatore italiano Giulio Regeni. L’Egitto è tra i clienti del polo milanese dello spionaggio, e la stampa italiana si è chiesta se proprio Regeni non fosse stato sorvegliato utilizzando la tecnologia sviluppata in terra natia. Poco più di un mese dopo, il 31 marzo, Hacking Team si è visto revocare la licenza all’esportazione. Una misura che ha segnato la fine dell’azienda sullo scacchiere internazionale.